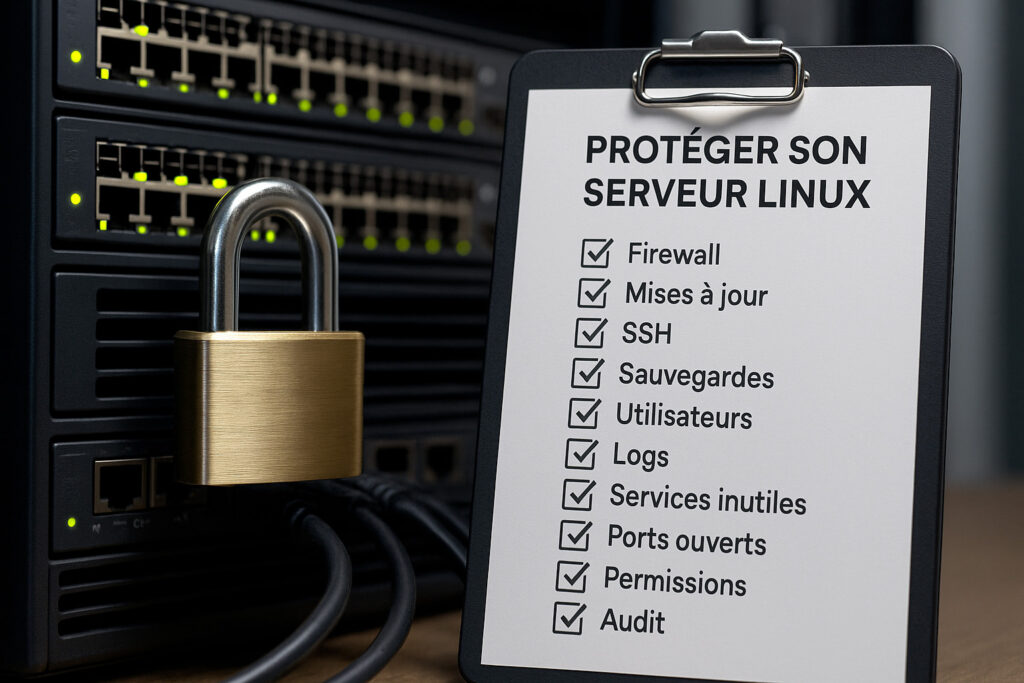

Un serveur Linux, même neuf et fraîchement installé, n’est pas sécurisé par défaut. Trop souvent, des erreurs simples exposent des machines entières à des attaques : ports ouverts, comptes root accessibles, failles non patchées…

Que vous soyez freelance, PME ou passionné d’auto-hébergement, voici les 10 bonnes pratiques essentielles pour éviter les erreurs critiques.

🎯 Objectif

💡 Éduquer les technophiles, sensibiliser les débutants, et poser les bases solides de la cybersécurité.

👉 Et si vous ne voulez pas gérer tout ça vous-même… on peut s’en occuper pour vous.

🛡️ 1. Activer un pare-feu (UFW, iptables ou nftables)

Un pare-feu doit bloquer tout par défaut, sauf les ports strictement nécessaires (ex : SSH, HTTP/HTTPS).

sudo ufw default deny incoming

sudo ufw allow OpenSSH

sudo ufw allow http

sudo ufw allow https

sudo ufw enable🧩 2. Garder le système à jour

C’est LA règle d’or.

sudo apt update && sudo apt upgradeEt installez un service de mises à jour automatiques :

sudo apt install unattended-upgrades🔑 3. Sécuriser l’accès SSH

- 🔒 Désactiver l’accès root (

PermitRootLogin no) - 🚪 Changer le port SSH

- 🔐 Forcer l’authentification par clés SSH uniquement

- ⛔ Restreindre les IP autorisées (pare-feu ou

AllowUsers)

🧬 4. Supprimer les services inutiles

Moins de services = moins de failles.

sudo netstat -tuln | grep LISTEN🧼 5. Fermer les ports ouverts non utilisés

Chaque port est une porte d’entrée potentielle. Utilisez des outils comme :

sudo ss -tulwn

nmap -sS -Pn ip_du_serveur💾 6. Mettre en place une vraie politique de sauvegarde

- 🔄 Sauvegardes locales et distantes (rsync, BorgBackup…)

- 📆 Programmées (cron ou systemd)

- 🧪 Testées régulièrement

👥 7. Gérer les utilisateurs et permissions

- Pas de travail en root

- Un utilisateur par service/accès

- Utiliser

sudoetgroupspour les droits

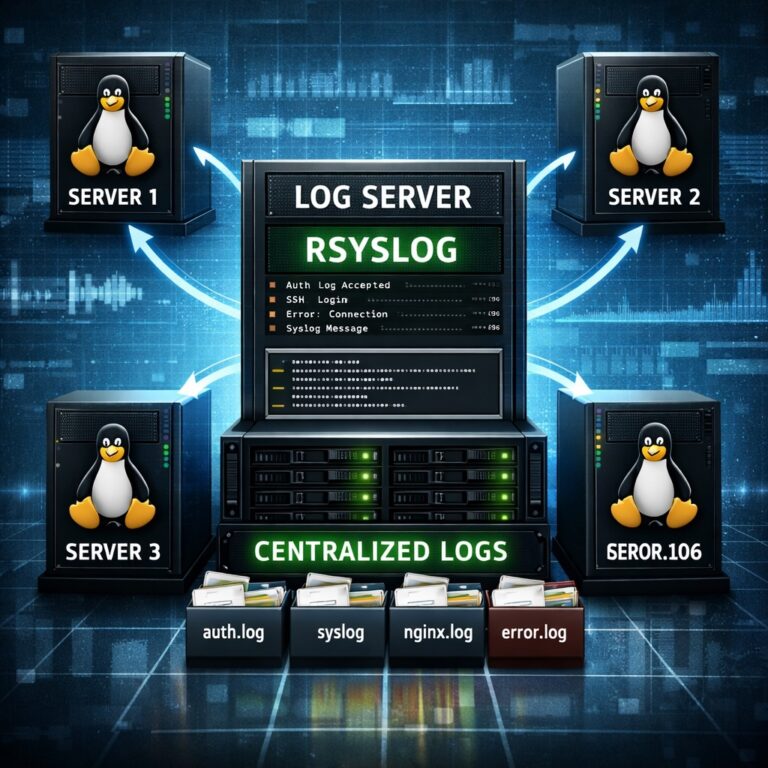

📋 8. Activer les logs et surveiller

fail2bancontre le brute forcelogwatchougoaccesspour les accèsnetdata,htop,glancespour la charge système

🧱 9. Isoler les services critiques

- Conteneurs (Docker, LXC) ou VMs (KVM, Proxmox)

- Chroot, AppArmor, SELinux pour les plus avancés

🔍 10. Scanner et auditer régulièrement

Utilisez des outils comme :

lynispour un audit completclamavpour les fichiers suspectsrkhunterpour détecter les rootkits

📄 Téléchargez la checklist complète (PDF)

➡️ Une version imprimable, à garder sous la main ou à suivre pas à pas.

👉 Vous préférez qu’un expert vérifie tout ça pour vous ?

🔧 Besoin d’aide pour sécuriser votre serveur ?

Nous proposons des services :

- 🔎 Audit de sécurité personnalisé

- 🔐 Durcissement système (SSH, firewall, fail2ban…)

- 🛠️ Infogérance sécurisée 24/7

- ☁️ Déploiement sécurisé sur VPS ou dédié

📩 Contactez-nous pour un diagnostic gratuit.